Информационная безопасность коммерческого предприятия

Как показывает практика, люди о безопасности своих данных начинают думать лишь после того, как они попадут в чужие руки, точно так же, как о бекапе ценной информации начинают думать только после того, как ее потеряют. А не лучше ли заняться вопросом безопасности данных до того, как они будут утеряны?

Данная статья образная и не включает в себя подробные описания преимуществ и недостатков тех или иных технологий. Эту информацию, которую можно легко найти в интернете, я не стал включать в статью, дабы не превратить ее в инструкцию для домохозяек. Также я опустил вопросы относительно методов резервного копирования данных, так как это материал для отдельной и весьма большой статьи.В 2008-м году компания Dell совместно с Ponemon Institute провела исследования, в результате которых получила шокирующие данные: ежегодно в 36 крупнейших аэропортах США терялось свыше 600 тыс. ноутбуков! При этом, 65% людей даже и не пыталось вернуть свои ноутбуки. Что касалось опросов среди компаний, то 76% компаний теряло как минимум 1 ноутбук в год.

Естественно, разные компании пытались спроектировать механизмы, помогающие обнаружить потерянный ноутбук: например, Intel Anti-Theft, проект, который Intel свернул с 2014 года, либо Computrace от Absolut Software, который как оказалось, имеет весьма серьезные уязвимости, согласно информации из Лаборатории Касперского, однако, ни одна из технологий не показала хорошей эффективности.

Но, потеря ноутбука – это фигня полная, по сравнению с потерей, находящейся на нем конфиденциальной информации, получив доступ к которой злоумышленник сумеет нанести невосполнимый урон предприятию.

Не верите?

А вы только подумайте, что способен сотрудник УБЭП сотворить с вашим предприятием, получив доступ к вашей информации =)). А ведь это тоже по сути потеря информации и попадание ее в руки «нежелательных личностей».

«Но у нас итак все компьютеры на пароле» — скажут многие из вас.

Но дело в том, что пароль, установленный стандартными средствами Windows – даже от блондинок не защитит, так как у каждой блондинки найдется бойфренд, являющийся системным администратором среднего уровня, который либо загрузив ваш ноутбук с флешки, на которой Reset Windows Password просто обнулит пароль, либо вынув жесткий диск из ноутбука и подключив его к своему компьютеру, получит доступ ко всем данным. То есть пароль на вход в Windows дает «нулевую» безопасность.

То, что можно назвать безопасностью – использование стороннего программного обеспечения, которое зачастую предоставляют производители ноутбуков. Например, у компании Dell имеется программное обеспечение Dell Data Protection. Данное ПО, в принципе, является неплохим компромиссом между простотой пользования и безопасностью и способно в большинстве случаев обеспечить высокий уровень безопасности. Однако, все же безопасность применения данного ПО у меня вызывает сомнения.

Я в свое время экспериментировал, с применением жесткого диска SSD Crucial M550, поддерживающего аппаратное шифрование AES. DDP «увидел» поддержку аппаратного шифрования и после включения данной функции уже через секунду сообщил, что все данные зашифрованы. Подозреваю, что ограничение доступа к зашифрованным данным осуществлялось на уровне контроллера, а все данные в ячейках памяти находятся в незашифрованном виде, таким образом, гипотетически, можно получить к ним доступ перепайкой процессора контроллера, взятого с другого аналогичного жесткого диска. Я не стал бы рекомендовать данное ПО, если вам необходима максимальная защита данных

.

Кстати, вспоминается случай, как одна из уважаемых компаний выпустила на рынок внешний жесткий диск с аппаратным шифрованием. На деле же оказалось, что модуль, ограничивающий доступ к данным, работал на уровне SATA-USB контроллера, таким образом, достаточно было вынуть сам жесткий диск из корпуса, подключить к компьютеру и получить доступ ко всем данным!

Весьма интересное решение предлагает Microsoft в лице встроенного в операционные системы Windows Vista/7/8 приложения BitLocker. На сегодняшний день нет ни одного подтвержденного случая взлома компьютера, либо внешнего накопителя, зашифрованного данной программой. В принципе, если вы не носите статус «международного террориста», то вполне можете пользоваться данной программой.

Следующий уровень, носящий статус «самый безопасный на сегодняшний день» – применение программного обеспечения для шифрования данных TrueCrypt. В интернете полно сайтов по установке и настройке данной программы. Программа обеспечивает самый высокий уровень безопасности на сегодняшний день (естественно, при условии, что вы применяете версию 7.1а). Взломать программу можно только методом перебора паролей. Но как показывает практика, в большинстве случаев удается подобрать пароль и получить доступ к данным.

Дело в том, что технологии подбора паролей существуют не в первый день и они совершенствовались годами. Здесь самым слабым звеном является именно человек, который устанавливал пароль: лишь менее, чем у 3% людей пароли представляют из себя что-то сложное, а у остальных 97% людей, пароли, как правило, связаны с их личной информацией: имена, фамилии, даты, прозвища, клички животных, а также иные данные, набираемые как прямой раскладкой, так и сменой языка. Поэтому, при подборе пароля:

— применяют специальные словари;

— выясняют всю информацию о человеке, его близких, клички домашних питомцев и их этой информации создают словари;

— теми или иными способами выясняют какие у него пароли на других аккаунтах в интернете, соцсетях и т.д. и из этой информации также создают словари и этими словарями осуществляют перебор данных.

Поэтому, в большинстве случаев, ваш пароль взламывается в течении 1 дня!

Следует знать, что применение шифрования накладывает определенные ограничения:

— если у вас зашифрован системный диск, вы не сможете пользоваться такой удобной опцией, как спящий режим;

— если у вас зашифрован другой диск, вы сможете пользоваться спящим режимом, однако, перед тем как перевести ноутбук в спящий режим, необходимо обязательно вручную размонтировать зашифрованный системный диск либо образ.

Таким образом, к сожалению, применение технологий шифрования накладывают в обязательном порядке дополнительные манипуляции при пользовании компьютерным оборудованием. Связано это с тем, что есть технологии, позволяющие из оперативной памяти компьютера извлечь ключ, который позволит расшифровать данные.

Ну и конечно же не забываем о удивительной технологии, называемой «терморектальный криптоанализатор», против которой еще ни один пароль не сумел устоять! И да, хотел еще добавить, что использование сканера отпечатков пальцев – самая идиотская технология! В лучшем случае, с украденного ноутбука, с клавиш, снимут отпечатки пальцев, восстановят отпечаток и проведут им по сканеру (вспомните, как на второй день после начала продаж iPhone 5S, был взломан сканер отпечатков на кнопке Home), в худших – владелец может лишиться пальца.

Итого, ограничение доступа к информации, которая находится на вашем ноутбуке/компьютере, на самом деле, задача куда более сложная, чем может показаться изначально, требующая специального подхода и только в этом случае можно будет говорить о каком-то уровне безопасности.

Что в итоге.

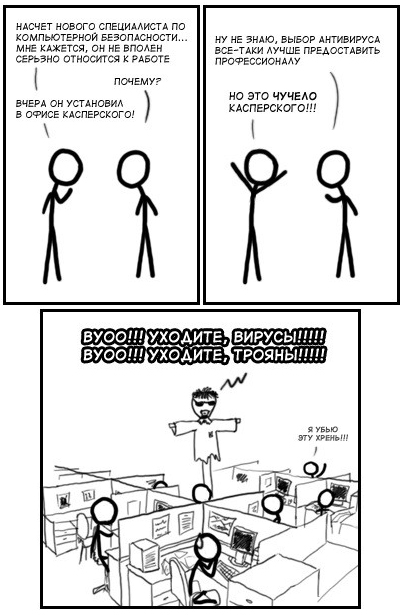

Данные защищать можно и даже нужно, но настраивать оборудования обязательно должен специалист определенного профиля, а не «среднестатистический системный администратор». Настройку оборудования должен выполнять человек, хорошо разбирающийся в Форензике (компьютерной криминалистике) и это далеко не среднестатистический сотрудник отдела «К», поскольку, поверьте, на ту зарплату, которую там платят людям, ни один квалифицированный специалист не пойдет работать.

Кроме шифрования данных, обязательно необходимо подумать и о регулярном резервном копировании данных, чтобы в случае потери ноутбука вы смогли залив данные на новый, продолжить работу, а не тратить время на восстановление потерянной информации по крупицам и создание важных документов вновь.

Имеет смысл наклеить на ноутбук наклейку с вашими контактными данными и информацией о сумме вознаграждения. Дело в том, что если ноутбук ваш был украден гопником, то есть вероятность, что его заинтересует надпись «вознаграждение 50 тыс.» и он попытается с вами связаться, после того как ему на рынке предложат максимум 20 тыс. и вы сможете найти решение, как вернуть себе потерянный ноутбук.

Хотя, глядя на то, как мало какая компания пользуется шредерами и выбрасывает документы, имеющие конфиденциальную информацию в урну, становится не по себе))

Вопросы?